Phishing resistente MFA voor Azure AD

Afgelopen november was de openbare preview van Azure AD Certificate Based Authenticatie (CBA) op iOS- en Android-apparaten met behulp van certificaten op hardware beveiligingssleutels. En vanaf nu is dit nu algemeen beschikbaar voor iedereen! Bekijk ook zeker het blogbericht van Microsoft met details over de algemene beschikbaarheid.

Zoals eerder vermeld, wordt CBA (die je misschien al kent als PIV of als smartcards) op grote schaal toegepast in veel industrieën en is het al lange tijd de favoriet onder beveiligingsexperts. Het is momenteel de enige vorm van phishing resistente authenticatie binnen Azure die wordt ondersteund op mobiele apparaten. Dit is dus een belangrijke factor voor een organisatie bij het beslissen welke oplossing wordt ingezet. Het ontbreken van krachtige en handige authenticatiemethoden op mobiele apparaten heeft organisaties ervan weerhouden om overal phishing resistente authenticatie te eisen.

“Nu de dreiging van geavanceerde cyberaanvallen blijft toenemen, is het van cruciaal belang ervoor te zorgen dat onze klanten toegang hebben tot phishing resistente MFA methoden zoals YubiKeys terwijl ze onze producten en platforms gebruiken”, zegt Natee Pretikul, Principal Product Management Lead, Microsoft Security Division. “Dankzij onze samenwerking met Yubico zijn we heel blij dat onze federale overheid en zakelijke klanten nu Azure AD CBA kunnen gebruiken op iOS- en Android-apparaten. Om zo te voldoen aan de Executive Order voor het verbeteren van de cyberbeveiliging van het land die het gebruik van phishing resistente MFA regelt op alle device platforms.”

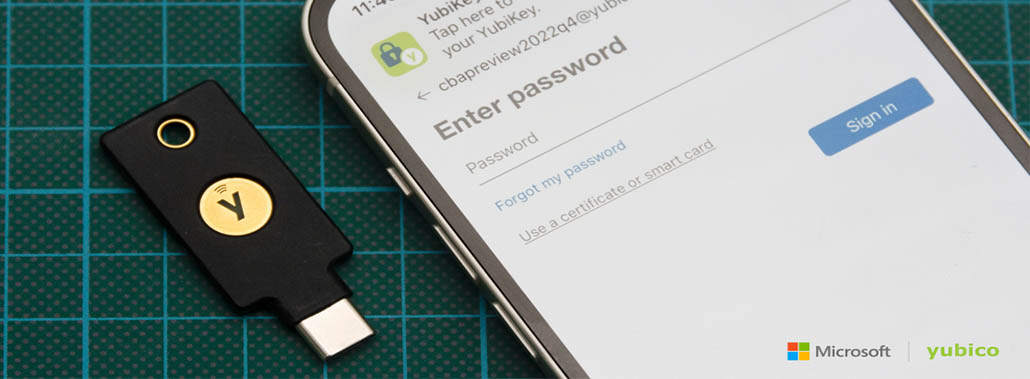

MFA voor Azure AD op mobiele devices

Azure AD en YubiKey-ondersteuning voor phishing resistente authenticatie blijft met de dag groeien. Bekijk enkele van de eenvoudige manieren waarop uw organisatie nu phishing kan helpen voorkomen met CBA. Ze kunnen allemaal worden ingeschakeld met YubiKeys en MFA voor Azure AD. En allemaal zonder wachtwoorden op alle mobiele apparaten:

- Aanmelden bij je favoriete Microsoft applicaties zoals Office, Teams, Outlook en nog veel meer.

- Aanmelden bij andere toepassingen van derden of zelfs bij de apps op maat van de organisatie die zijn beveiligd met Azure AD.

- Aanmelden bij Edge-profielen die vervolgens Single Sign-On (SSO) mogelijk maken voor al je favoriete met Azure AD beveiligde webtoepassingen.

- Aanmelden bij jouw Azure Virtual Desktops met de webclient.

- Gebruikt de organisatie nog steeds AD FS voor CBA? YubiKeys op mobiele apparaten worden daar ook ondersteund!

Met deze nieuwe mobiele ondersteuning kan jouw organisatie de volgende stap zetten en de sterkst mogelijke authenticatie van het voorwaardelijke toegangsbeleid eisen. Waarbij overal authenticatie op basis van certificaten wordt gebruikt, zelfs op mobiele apparaten. Met behulp van beleid voor voorwaardelijke toegang kan de organisatie dan elke inlog poging blokkeren die geen CBA gebruikt.

Het instellen van CBA op Azure vereist enkele basisconfiguratiestappen binnen Azure AD. En voor veel apps is de installatie van de Microsoft Authenticator app op Android of iOS/iPadOS vereist. De Yubico Authenticator app is ook nodig op iOS/iPadOS en moet volgens deze stappen worden geconfigureerd. Het bestaande YubiKey PIV/smartcard uitgifte proces hoeft niet te veranderen. En ten slotte stel je Conditional Access Policies Authentication Strengths in, zodat je kunt zien hoe de toegang wordt geblokkeerd als je geen CBA gebruikt.

Nu je er helemaal klaar voor bent, ga het maar uitproberen – je zult merken dat het proces buitengewoon eenvoudig en gebruiksvriendelijk is. Als je meer wilt weten over alle andere dingen die YubiKeys kunnen doen met Azure AD CBA buiten mobiel alleen, bekijk dan deze pagina’s hier om je te helpen op je phishing-bestendige authenticatie reis met Azure AD.